導入

暗号における中間者攻撃( HDM ) または中間者攻撃( MITM ) は、二者間の通信チャネルが侵害されたことをどちらの当事者も疑うことなく、二者間の通信を傍受することを目的とした攻撃です。攻撃者はまず、ある被害者から別の被害者へのメッセージを観察し、傍受できなければなりません。 「中間者」攻撃は、認証なしで使用された場合、元の Diffie-Hellman 鍵交換プロトコルに特に当てはまります。

鍵交換の問題

2 人が暗号化されたデータを交換する場合の大きな問題の 1 つは、キーの送信です。この秘密情報を 2 人だけが知っていることを保証するには、通信相手が内密に情報を交換できなければなりません。対称暗号化のコンテキストでは、それ自体でキーを確立する必要がある安全なチャネルが必要です。こうして問題は悪循環に陥ります。

この問題は、非対称暗号化の導入によって大部分が解決されました。この場合、2 人はそれぞれ公開キー (暗号化に使用) と秘密キー (復号化に使用) を持っています。したがって、公開鍵のみが交換されます。たとえ誰かがこれらの公開鍵を傍受して読み取ることができたとしても、暗号化アルゴリズムが暗号的に安全であると仮定すると、復号化には役に立たないでしょう。

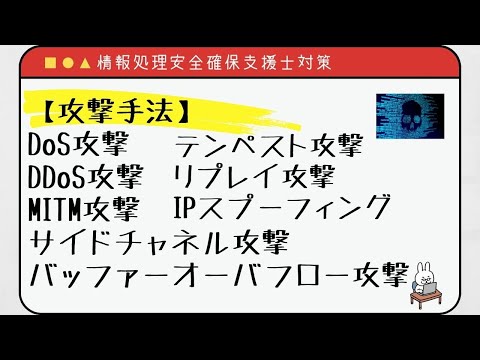

中間者攻撃

中間者攻撃では、攻撃者がメッセージを読み取るだけでなく変更できるという追加条件が追加されます。この場合、非対称暗号化であっても脆弱になります。ただし、通過するすべてのメッセージを変更する許可を取得することは、一般に非常に困難です。

攻撃者の目的は、たとえば次のような方法を使用して、特派員の 1 人 (または両方) を装うことです。

- ARP スプーフィング: これはおそらく最も一般的なケースです。対話者の 1 人と攻撃者が同じローカル ネットワーク上にある場合、比較的簡単であっても、攻撃者が不可欠な「中継器」 (ルーター、ゲートウェイ) であるふりをして、通信を強制的に自分のコンピュータに通過させることが可能です。これらの通信を変更するのは非常に簡単です。

- DNS ポイズニング: 攻撃者は、当事者が気付かないうちに通信をその DNS サーバーにリダイレクトするために、当事者の DNS サーバーを変更します。

- トラフィック分析と、場合によっては暗号化されていない通信のビュー

- サービス妨害: たとえば、攻撃者は当事者を攻撃する前にすべての通信をブロックできます。したがって、コンピュータは応答できなくなり、攻撃者が代わりを務める機会が得られます。

ソリューション

この攻撃から保護するには、さまざまな方法があります。

- 信頼できる第三者から対話者の公開鍵を取得します。 2 人の対話者に共通の連絡先 (信頼できる第三者) がある場合、後者は鍵を送信する仲介者として機能します。公開鍵基盤は、主に証明書に基づいて鍵の正当性を検証できるようにするシステムまたは組織です。

- 直接、電話など、この攻撃を許可しない手段でキーを交換してください。

- 所有している鍵に設定されている信頼レベルを確認してください。GnuPG などの特定のソフトウェアは、公開鍵をオンラインのサーバーに置くことを提案しています。このサーバーでは、他のユーザーがキーをどの程度信頼しているかを示すことができます。このようにして、さまざまなユーザーを接続するグラフが得られます。

- パスワードまたは音声認識や生物学的認識などのその他の高度なシステムによる認証。

「確実性の程度」は、2 人のユーザー間のパス上に存在する値に基づいてルールを適用することによって取得されます。この程度は非公式ですが、キーの関連性とそれに関連付けられた ID を推定することができます。ただし、これを絶対的な安全の証拠とみなすべきではありません。